فایروال و امنیت

مقوله حفظ محرمانگی از چالش های مطرح در سطوح مختلف بوده و حرکت به سوی ساختاری امن و دور از دسترس نفوذگران، که شامل افراد مورد اعتماد، رقبا و هکرها می باشد را بیش از پیش مطرح گردیده است. سازمان ها دارای مخاطراتی در اجرای لایه های مختلف امنیتی نظیر احراز هویت، رمزنگاری اطلاعات، کنترل ترافیک ورودی و خروجی، امنیت فیزیکی، تعیین سطوح دسترسی، سیستم های تشخیص یا جلوگیری از نفوذ (IPS/IDS) و… می باشند که مشاوران امنیتی با تکیه بر استانداردها و دانش تحقیقی خود، اقدام به شناسایی و مرتفع سازی آسیب پذیری ها می نمایند.

ایمن سازی وبهینه سازی شبکه های کامپیوتری و ارائه راه حل و راهکارهای لازم به جهت ارتقاء سطح کیفی و ایمنی و بهینه بودن شبکه ها از عمده مشکلات تاثیرگذار سازمانها به شمار می رود. شبکه هایی که در گذشته پیاده سازی شده اند عمدتا بصورت غیراستاندارد طراحی و اجرا گردیده اند؛ امروزه با توجه به وسعت حملههای سایبری اعم از باج افزار، ویروس و هک نیاز به باز طراحی امنیتی دارند.

فایروال (Firewall) سیستمی است که با کنترل ترافیک های ارسالی (Outbound) و دریافتی کامپیوترها (Inbound) از آنها در مقابل انواع تهدیدات محافظت می نماید. بدون استفاده از فایروال، کامپیوترها و اطلاعات موجود بر روی آنها می توانند در مقابل حملات بسیار آسیبپذیر باشند.

نحوه ی عملکرد بسیاری از سیستم های فایروال اینگونه است که، تمامی لینک هایWAN ورودی قبل از ورود به شبکه داخلی به سمت فایروال هدایت شده و سپس فایروال بر اساس مکانیزمها و پالیسیهای موجود دربارهء امن بودن یا نبودن عبور یک پیام یا یک فایل از طریق خودش به شبکه ی داخلی تصمیمگیری میکند.

در بخش امنیت با مفاهیم زیر مواجه هستیم:

UTM یا Unified Threat Management(مدیریت یکپارچه تهدیدات)

مدیریت یکپارچه تهدیدات (UTM) یکی از توابع مدیریت امنیت است که به ادمین شبکه این امکان را می دهد تا دامنه گسترده ای از کاربردهای امنیتی و تجهیزات زیرساختی را با استفاده از یک ابزار مدیریتی، مانیتور و مدیریت کند.

UTM ها به صورت عمومی شامل سرویس های ابری، دستگاه های شبکه، فایروال ها، دستگاه های تشخیص اختلال در شبکه، ضدبدافزارها، ضد اسپم ها، ضد فیلترینگ محتوا و… هستند که شبکه را در مقابل تهدیداتی از جمله: هرزنامه ها، بدافزارها، برنامه های کلاهبرداری،ویروس ها، حملات هکرها و … محافظت می کنند. مزیت اصلی یک محصول UTM قابلیت آن در کاهش دادن پیچیدگی است و عیب اصلی آن هم این است که یک دستگاه UTM می تواند به تنها نقطه شکست و خطای سیستم (SPOF) تبدیل شود.

از نسل جدید دستگاههای UTM به دلیل پیشرفت های همه جانبه در کنترل ترافیک عبوری و استفاده از مکانیزم های کنترلی پیشرفته تر، با عنوان “نسل بعدی فایروال ها NGFW” یاد میشود.

IDS یا Intrusion Detection System (سیستم شناسایی ورود غیر مجاز)

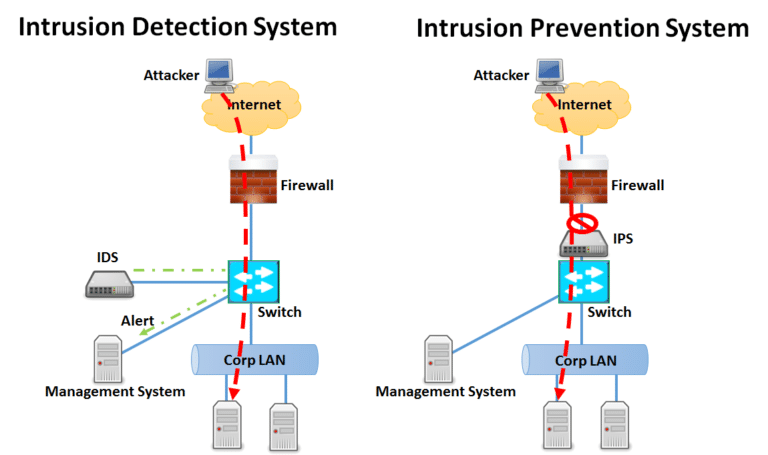

IDS یک سیستم محافظتی است که خرابکاریهای در حال وقوع روی شبکه را شناسایی می کند. روش کار به این صورت است که با استفاده از تشخیص نفوذ که شامل مراحل جمع آوری اطلاعات، پویش پورتها، به دست آوری کنترل کامپیوترها و نهایتا هک کردن می باشد، می تواند نفوذ خرابکاریها را گزارش و کنترل کند.

IPS یا Intrusion Prevention System (سیستم جلوگیری از ورود غیر مجاز)

سیستم جلوگیری از نفوذ (IPS) یک مکانیزم امنیتی است که بر فعالیت های یک شبکه و یا یک سیستم نظارت کرده تا رفتارهای ناخواسته یا مخرب را که در مرحله IDS شناسایی شده اند بلاک کند و از نفوذ و یا گسترش آنها در شبکه جلوگیری کند. در صورت شناسایی این رفتارها، بلافاصله عکسالعمل نشان داده و از ادامه فعالیت آنها جلوگیری میکند. سیستمهای جلوگیری از نفوذ به سه دسته مبتنی بر میزبان،مبتنی بر شبکه و مبتنی بر برنامه تقسیم میشوند.

Software Appliance Firewall

فایروالهای نرم افزاری آماده فقط نیاز به نصب روی یک سیستم فیزیکی و یا deploy به صورت یک ماشین مجازی در مجازیسازها را دارند. برخی از سيستمهای عامل مانند ویندوز هم دارای يک فايروال نرم افزاری تعبيه شده درون خود میباشند. فایروالها یا UTM نرم افزاری، مانندKerio Control از شرکت GFI و یاpfSense ، بیشترین استفاده را در شبکههای کوچک و متوسط دارند؛ زیرا بخاطر ماهیتشان نیازی به خرید سخت افزار مربوطه از کمپانی تولیدکننده فایروال نیست و این برای شرکتهای کوچک و متوسط از نظر اقتصادی بسیار مقرون به صرفه است.

فایروالهای نرم افزاری مانندKerio control علاوه بر آنتی ویروس و مکانیزمهای IPS و Inspection پکتهای HTTP و HTTPS ، دارای یک اکانتینگ داخلی بسیار قوی جهت مدیریت مصرف پهنای باند کاربران شبکه داخلی نیز هستند.

Hardware Appliance Firewall

فایروالهای آماده سخت افزاری به صورت یک دستگاه آماده فروخته میشوند. اين نوع از فايروالها که عموماً فايروالهای لبهء شبکه هستند، بين کامپيوتر شما (و يا شبکه) و خطوط WAN قرار خواهند گرفت. فايروالهای سخت افزاری در مواردی نظير حفاظت از چندين کامپيوتر مفيد بوده و يک سطح مناسب حفاظتی را ارائه مینمايند (امکان استفاده از آنان به منظور حفاظت از يک دستگاه کامپيوتر با اهمیت بسیار بالا نيز وجود خواهد داشت). بهترین حالت حفاظت از شبکههای امروزی یکی نصب تمامی آپدیت ها و patchها بر روی سیستم عامل و دوم نصب یک آنتی ویروس قوی و آپدیت شده بر روی کلاینتها و سوم استفاده از یک فایروال سخت افزاری از یک برند معتبر در لبهء شبکه میباشد. فايروالهای سخت افزاری از برند های معتبر سیسکو و Fortinet وCybroam امروزه در شبکههای داخلی بسیار کاربرد دارند.

در حال حاضر در ایران پنج برند فایروال سخت افزاری بیشتر از بقیه کاربرد دارند:

- Cisco – ASA 5500-X Series with FirePOWER Services

- Fortinet – FortiGate

- Sophos – XG & SG series

- Juniper – SRX Series

- Cyberoam – CR Series

ابعاد مختلف امنیت در شبکه های کامپیوتری:

امنیت فیزیکی

برای تامین امنیت بر روی یک شبکه، یکی از بحرانی ترین و خطیرترین مراحل، تامین امنیت دسترسی و کنترل تجهیزات شبکه است. تجهیزاتی همچون سرور ها، مسیریاب، سوئیچ یا دیوارهای آتش.

محدود سازی دسترسی به تجهیزات شبکه با استفاده از قفلها و مکانیزمهای دسترسی دیجیتالی به همراه ثبت زمانها، مکانها و کدهای کاربری دسترسیهای انجام شده، امکانپذیر است. همچنین استفاده از دوربینهای پایش در ورودی محلهای استقرار تجهیزات شبکه و اتاقهای اتصالات و مراکز پایگاههای داده از موارد دیگر موثر در برقراری امنیت فیزیکی در شبکه است.

طراحی صحیح منابع تغذیه در شبکه بر اساس محل استقرار تجهیزات شبکه نیز موردی قابل توجه است. این طراحی باید به گونهای باشد که تمامی تجهیزات فعال شبکه، برق مورد نیاز خود را بدون وارد شدن فشار بیشاندازهای (که باعث ایجاد اختلال در عملکرد منابع تغذیه شود) به شبکهی تامین، بدست آورند.

از نکات بسیار مهم در امن سازی فیزیکی تجهیزات و منابع شبکه، امنیت در برابر عوامل محیطی است. نفوذگران در برخی از موارد با تاثیرگذاری بر روی این عوامل، باعث ایجاد اختلال در عملکرد شبکه میشوند. احتمال حریق (که عموماً غیر طبیعی است و منشاء انسانی دارد)، زلزله، طوفان و دیگر بلایای طبیعی از مهمترین عوامل محیطی است که در هنگام بررسی امنیتی یک شبکه رایانهای باید در نظر گرفت.

امنیت سیستم عامل

امنیت یک سیستم کامپیوتری با کاربردهای خاص و مهم وابسته به سیستم عامل (os) است، آنچه مشخص است این است که امنیت سیستم عامل پیش شرط اساسی و پایه های امنیت کل سیستم اطلاعاتی یک کامپیوتر است.

هرکدام از سیستم عاملها روشهای امنیتی خود را برای حفاظت از سیستم دارند، ولی در کل استفاده از سورس اصلی و مطمئن برای نصب سیستم عامل، به روز نگه داری سیستم عامل و استفاده از ابزارهای امنیتی و آنتی ویروس معتبر و اصلی می تواند به مقدار زیادی امینت سیستم عامل را تامین کند.

همچنین غیر فعال کردن سرویس ها و پورت های غیر ضروری بر روی سیستم عامل خصوصاً ویندوز میتواند به صورت ویژه در امن سازی سیستم عامل کمک کند.

امنیت زیر ساخت شبکه

برای اینکه کلیه فعالیت های IT در فضای شبکه در کمال صحت، حفظ محرمانگی و دسترس پذیری صورت بگیرد، باید قبل از هر چیز بستری که تمام سیستم ها اعم از سرور ها و کلاینت ها قرار است بر روی آن قرار داشته باشند، ایمن باشد. بکارگیری صحیح ابزارهای امنیتی نظیر فایروالها، سامانههای تشخیص و مقابله با نفوذ در کنار آموزش و رعایت نکات امنیتی از اهمیت بسیار بالایی برخودار است.

برخی از ملزومات ایجاد و بهره برداری از زیرساختی امن برای امن سازی زیر ساخت شبکه های امروزی عبارتند از:

- کشف آسیب پذیری

- راه اندازی و پیکر بندی مراکز کنترل امنیت SOC

- نصب و پیکربندی سامانه¬ های نظارت و کنترل دسترسی SIEM & Access Control

- نصب و پیکربندی سامانه¬های تشخیص و مقابله با نفوذ IDPS

- نصب و پیکربندی دیواره¬های آتش و سامانه¬ های مدیریت یکارچه تهدید UTM

- صدور گواهینامه امنیت شبکه های ارتباطی

- ارائه چک لیست امنیتی برای شبکه های TCP/IP

امنیت داده ها

امنیت داده ها خود به دو بخش محرمانگی دادهها و صحت دادهها (صحت منبع) تقسیم میشود.

محرمانگی دادهها یعنی اطمینان از اینکه دادههای محرمانه و خصوصی نباید در دسترس افراد یا فرایندهای غیرمجاز قرار گیرند.

منظور از صحت دادهها و صحت منبع به این معنا است که اطمینان داشته باشیم که دادهها توسط افراد غیرمجاز دستکاری نشده یا تغییر نمییابند. در صحت دادهها باید از درستی و صحت فرستنده اطلاعات اطمینان پیدا کرد که روشهای رایج این کار استفاده از امضای دیجیتال، کد احراز اصالت پیام و کنترل دسترسی است.

با استفاده از رمزنگاري سه سرويس امنيتي فراهم مي شود:

- محرمانه سازي: اطلاعات به هنگام ارسال يا ذخيره شدن از ديد افراد غير مجاز پنهان خواهد شد.

- تمامیت: تغييرات اعمال شده در اطلاعات ارسالي مشخص خواهد شد.

- اعتبار سنجی: مي توان منبع اطلاعات را اعتبار سنجي كرد.

امنیت نرم افزار

امروزه نرم افزارها و اپلیکیشن های کاربردی در اکثر کسب وکارها و تجارت ها وارد شده اند. این یکپارچگی تا حدی مشهود و عمیق است که گاه عدم عملکرد صحیح یک نرم افزار می تواند یک کسب و کار را به چالش کشیده و حتی ضررهای مالی را به سازمان تحمیل کند. متأسفانه این درجه از اهمیت برای افراد سوء استفاده گر و هکرها پوشیده نبوده و همین امر باعث شده است که سازمانهای امروزی به صورت مداوم و به دلایلی متعدد تحت حملات مختلف هکرها و تهدیدات امنیتی بر روی نرم افزارهای خود قرار بگیرند. در این شرایط سازمانها میبایست برای توسعه و به کارگیری نرم افزارهای ایمن و مطابق با استانداردهای امنیتی اقدامات لازم را انجام دهند. بر اساس گزارش شرکت گارتنر حدود ۹۰ درصد از آسیب پذیریهای حاصل در نرم افزارها به علت عدم توجه به امنیت نرم افزار در چرخه حیات توسعه نرم افزار (SDLC) است.

سیستم جامع امنیت ISMS

ISMS مخفف عبارت Information Security Management System به معنای سیستم مدیریت امنیت اطلاعات می باشد و استانداردهایی را برای ایمن سازی فضای تبادل اطلاعات در سازمان ها ارائه می دهد. این استانداردها شامل مجموعه ای از دستورالعمل هاست تا فضای تبادل اطلاعات یک سازمان را با اجرای یک طرح مخصوص به آن سازمان ایمن نماید.

سیستم مدیریت امنیت اطلاعات برگرفته شده از استاندارد بین المللی ISO/IEC 27001، ابزاری است برای شناسایی، مدیریت و به حداقل رساندن احتمال وقوع تهدیدات عمدی و غیر عمدی، که امروزه سازمانها با آنها مواجه هستند. سیستم جامع امنیت ISMS به مدیران این امکان را میدهد تا بتوانند امنیت سیستمهای خود را با به حداقل رساندن ریسکهای تجاری کنترل کنند.

یک سیستم جامع مدیریت اطلاعات بر سه پایه استوار است: سیاستها و دستورالعملهای امنیتی، تکنولوژی و محصولات امنیتی، عوامل اجرایی

گروه فن آوری اطلاعات رافاتل در موارد زیر آماده ارایه خدمت به سازمانها و شرکت ها می باشد :

- مباحث مرتبط با امنیت سیستم عامل

- نصب و راه اندازی فایروالهای سخت افزاری و نرم افزاری

- نصب و پیکربندی سامانه¬های نظارت و کنترل دسترسی SIEM & Access Control

- نصب و پیکربندی سامانه¬های تشخیص و مقابله با نفوذ IDPS

- ارائه چک لیست امنیتی برای شبکه های TCP/IP